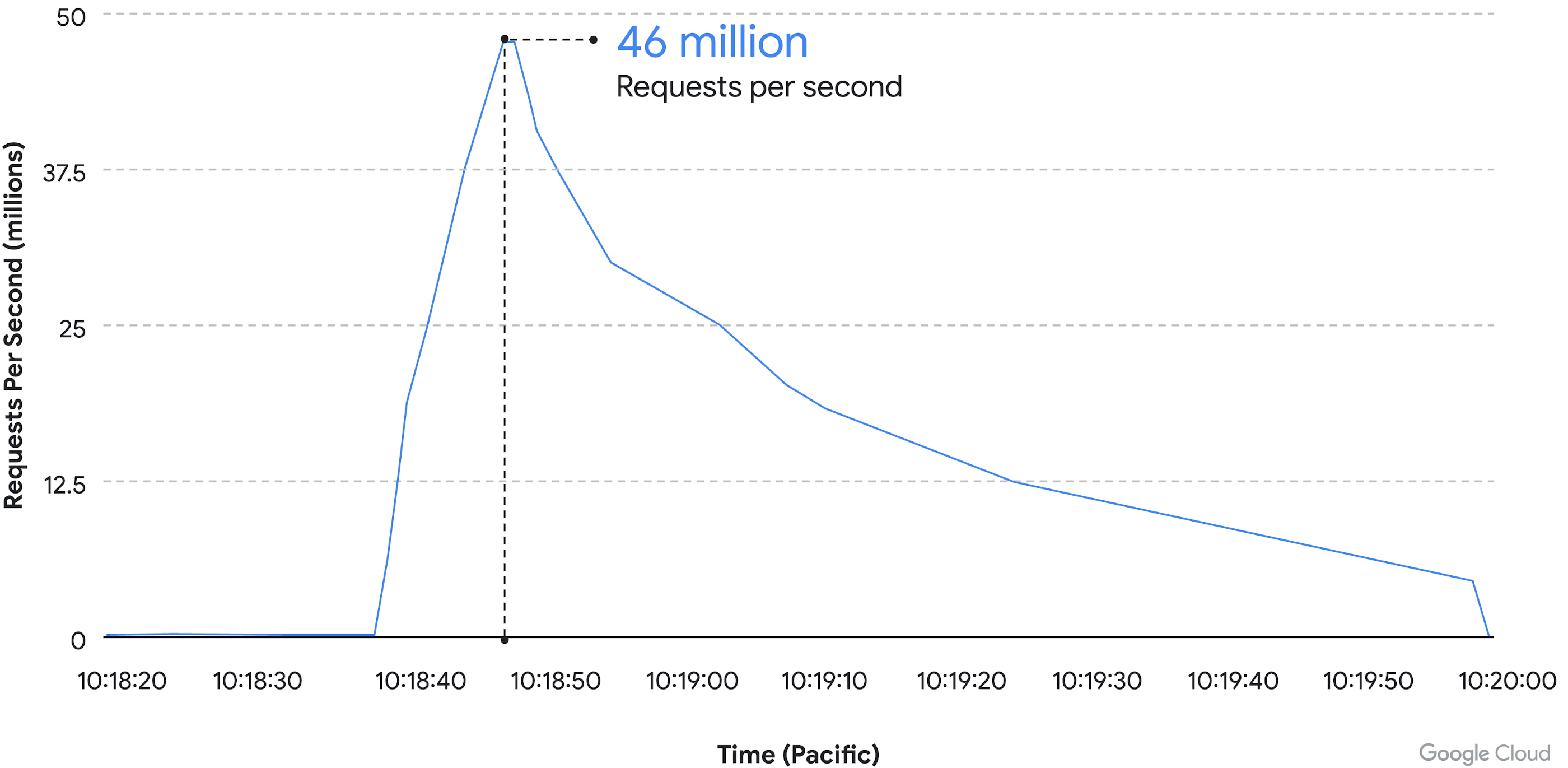

L'un de nos géants de l'informatique a été confronté à une avalanche de 46 millions de requêtes HTTPS par seconde. Du jamais vu dans l'histoire du web.

Ceci est un nouveau record. Le 1er juin, Google a bloqué une attaque par déni de service distribué (DDoS, Distributed Denial of Service). C'est une puissance sans précédent depuis qu'Internet existe. À 10h18 (heure de San Francisco), l'un des clients de Computer Giant a été ciblé par une avalanche de données qui a culminé à 46 millions de requêtes HTTPS par seconde !

" Pour bien comprendre l'ampleur de cette attaque, il faudrait environ 10 secondes pour toutes les requêtes reçues par Wikipédia en une journée. Sites Web du monde entier "décrit Google dans un article de blog.

Les enregistrements précédents dans ce domaine ont été établis par Cloudflare. Cloudflare a bloqué des attaques DDoS de 26 millions de requêtes HTTPS par seconde. C'est aussi le mois de juin de l'année dernière. Encore une fois, le nombre de sources de trafic était relativement faible. Google a compté 5256 adresses IP réparties dans 132 pays. C'est peu par rapport aux autres botnets DDoS qui peuvent contenir des centaines de milliers de machines zombies. Par exemple, le botnet Mirai contenait plus de 300 000 objets de connexion.

Un précédent record dans ce domaine a également été établi en juin dernier par Cloudflare, qui a bloqué une attaque DDoS de 26 millions de requêtes HTTPS par seconde. Encore une fois, le nombre de sources de trafic était relativement faible. Google a compté 5256 adresses IP réparties dans 132 pays. C'est peu par rapport aux autres botnets DDoS qui peuvent contenir des centaines de milliers de machines zombies. Par exemple, le botnet Mirai contenait plus de 300 000 objets de connexion.

Il faut dire que pour les attaques utilisant des requêtes HTTPS, ce n'est pas le nombre de sources qui compte, mais leur qualité. Le but de ces attaques est d'épuiser les ressources de la cible et de provoquer un déni de service ou une panne. Pour les pirates, de telles opérations sont très coûteuses. Les requêtes HTTP/HTTPS nécessitent plus de puissance de calcul que les échanges protocolaires. Cependant, il est beaucoup plus efficace car il peut charger plusieurs fichiers et effectuer des requêtes de base de données pour chaque requête. Par conséquent, une machine puissante, telle qu'un serveur, est nécessaire pour mener à bien ce type d'attaque.

Acteurs émergents

Dans le cas de Google et Cloudflare, le même groupe de hackers semble être actif. Appelé `` Meris '', il diffuse des attaques depuis des serveurs virtuels. Cependant, pour masquer leurs traces, les demandes sont acheminées via un botnet proxy composé de routeurs de marque MikroTik.

De plus, la puissance de feu de Merris peut s'expliquer par l'utilisation d'une technique appelée " HTTP Pipelining ". Cela permet d'envoyer des paquets de requêtes par lots sans attendre une réponse du serveur Web interrogé. Cependant, Google a réussi à déjouer cette attaque. Le billet de blog de l'entreprise explique qu'ils ont pu détecter le début de l'attaque bien à l'avance afin de pouvoir développer un processus de filtrage approprié.

Source : Google